为用户提供了多重网络安全防护能力 青云科技构建云原生安全体系

自从 2020 年以来,全球突发新冠疫情,抗击疫情成为各国最紧迫的任务。不论是在疫情防控的相关领域,还是在远程办公、教育、医疗及智能化制造等生产生活领域,大量新型 互联网 产品和服务应运而生,在帮助疫情防控的同时,也进一步推进了社会数字化转型的进程。

疫情与防疫工作进展的同时,相关 IT 系统的安全漏洞、数据泄露、网络诈骗、勒索病毒等网络安全威胁日益凸显出来,有组织、有目的的网络攻击形势越来越明显,为网络安全防护工作带来更多挑战。

根据相关报告显示,与新冠疫情相关的网络钓鱼和恶意软件攻击数量急剧增加,从 2020 年 2 月份的每周不足 5000 次激增至每周超过 20 万次。 此外,随着疫情高峰期已过,各国开始解除防疫封禁措施,攻击者也随之加大了与新冠疫情相关的攻击。与年初相比,年中时全球所有类型的网络攻击总量增加了 34%。

通过进一步分析攻击态势可以看到,在各种网络攻击方式中,DDoS 攻击仍然是被黑客使用最多的攻击方式。

DDoS 攻击是一种通过海量分布式客户端模拟流量访问业务,导致被攻击业务带宽和计算能力 被占满,而无法提供服务的攻击方式。DDoS 攻击的目的也从最开始的恶意竞争、报复攻击等更多转化为勒索攻击。

在一份调查报告中显示:“2020 年第四季度,RDDoS 也就是 DDoS 勒索攻击数量激增,原因一方面是自称为 Fancy Bear 等多个黑客组织企图勒索全世界各种组织机构。黑客犯罪团伙开始尝试通过 DDoS 勒索攻击,来获得比特币形式的赎金。”

为了榨取更多的比特币赎金,RDDoS 勒索攻击者在攻击规模、频率和目标多样化方面不断提高标准。2021 年一季度检测到已知最大的勒索 DDoS 攻击,峰值带宽达到 800Gbps ,目标是一家欧洲赌博公司。

可以看到 DDoS 攻击者一直在跨地域和跨行业方面进行多样化尝试。四年前,大多数 DDoS 攻击目标是 游戏 公司。如今,零售商、电信、ISP 服务商、 金融 企业和教育组织都成为了 DDoS 攻击的目标。从下面这张分析图表中,我们可以看到中间绿色的游戏行业被攻击占比,已逐渐与其他行业拉平。

随着各行业务不断开始使用云技术,发生在我国云平台上的网络安全和威胁事件数量一直保持着较高的增长态势。有报告显示,国内云平台上的各类网络安全事件数量占比较高,其中云平台上遭受大流量 DDoS 攻击的事件数量占境内 DDoS 攻击事件的 74%。

其次,攻击者经常利用我国云平台发起网络攻击,在众多网络攻击事件中,云平台作为控制端发起的 DDoS 攻击事件数量 ,占境内所有 DDoS 攻击数的比重已高达 81.3%。云平台已成为了主要的网络攻防战场。

2021 年,国家推出了新的《数据安全法》,加上之前颁布的等保合规等安全制度也在进一步贯彻落实中,这表明国家对网络安全、数据安全也越来越重视,企业构建自己的安全体系已刻不容缓。

QingCloud 云原生的网络防护方案

下面与大家分享几个常用的网络防护方案与最佳实践。

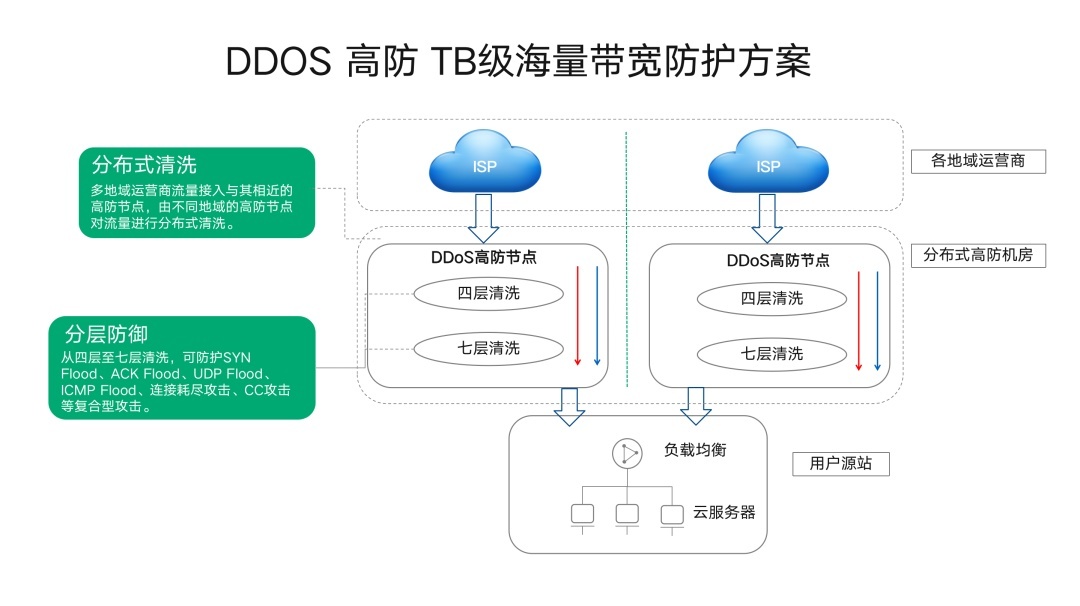

DDoS 高防 TB 级海量带宽防护

首先,我们推荐用户将容易遭受 DDoS 攻击的业务接入高防 IP。

当用户将业务 IP 切换到高防 IP 时,会根据用户的选择为其开启某个运营商专用大流量线路、或者 BGP 多线线路,将流量就近引入高防清洗节点。

高防节点内部对流量进行分布式清洗,按不同协议类型开启四层到七层流量清洗。防护能力包括 SYN Flood、ACK Flood、UDP Flood、ICMP Flood、以及连接耗尽攻击等多种泛洪攻击类型,并对七层应用开启 CC 攻击防护。

清洗过后的正常业务流量将返回云平台,用户可以将回源地址绑定到负载均衡上,经过一层负载后,将流量转发至其他云服务器主机,保障业务实时可用。

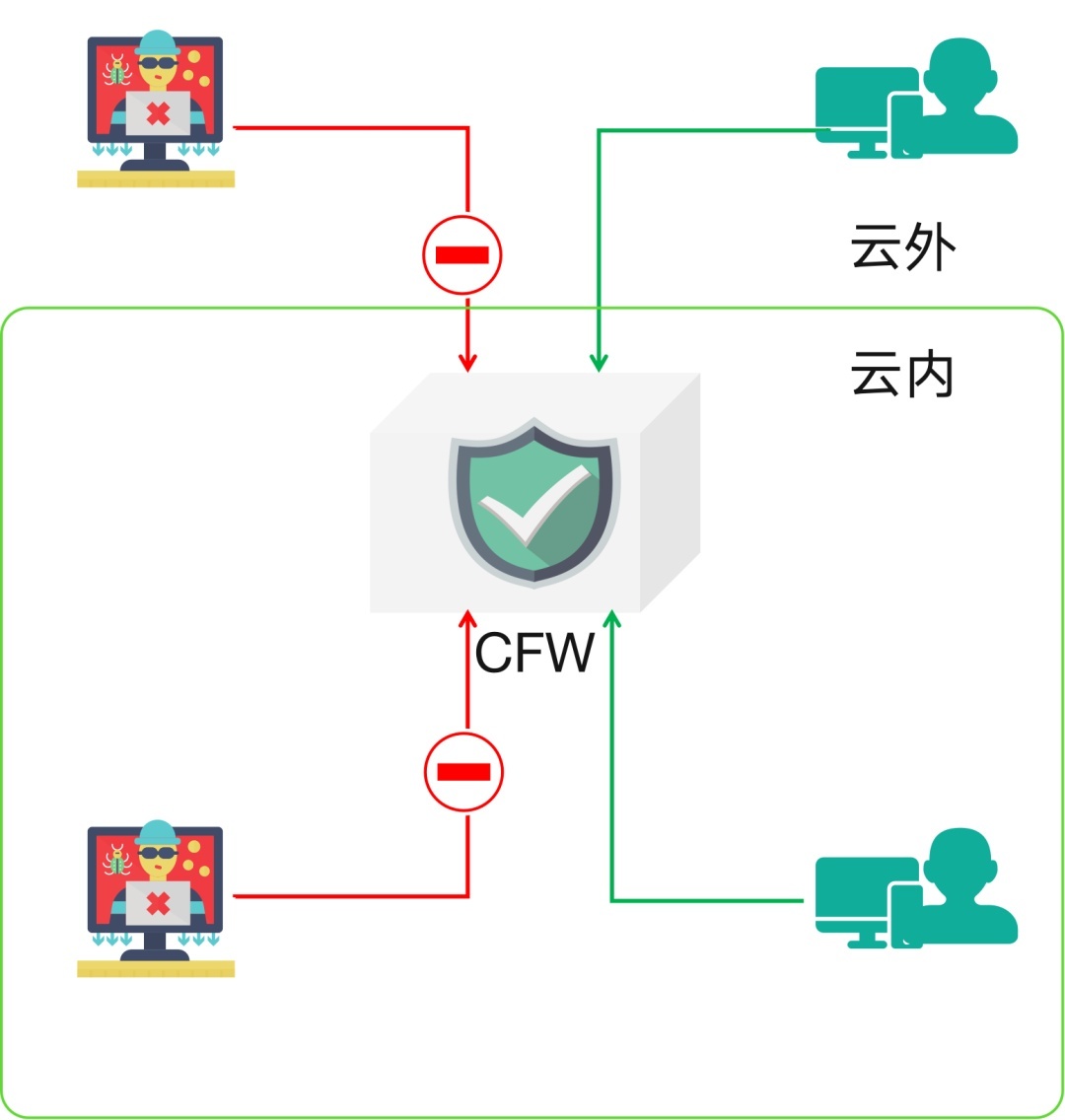

SaaS 化 云防火墙,双向入侵防护

经过高防 IP 的一道清洗之后,可以开启云防火墙作为云内的防护入口。

利用云防火墙的 IDPS 入侵检测能力,可以及时发现一些小流量的入侵尝试,并发出告警提示。您也可以开启入侵检测拦截,将攻击拦截在云防火墙之外。

开启云防火墙后不仅可以拦截云外的攻击流量,还可以及时发现云内的后门程序外联,避免黑客通过后门程序窃取用户数据或作为入侵内网的跳板。

当用户通过安全事件日志发现疑似入侵、或疑似木马病毒后,可以及时设置内访外、或外访内的拦截规则,在漏洞被修复前迅速将可能的攻击排除在业务之外,将风险和损失控制在最小范围。

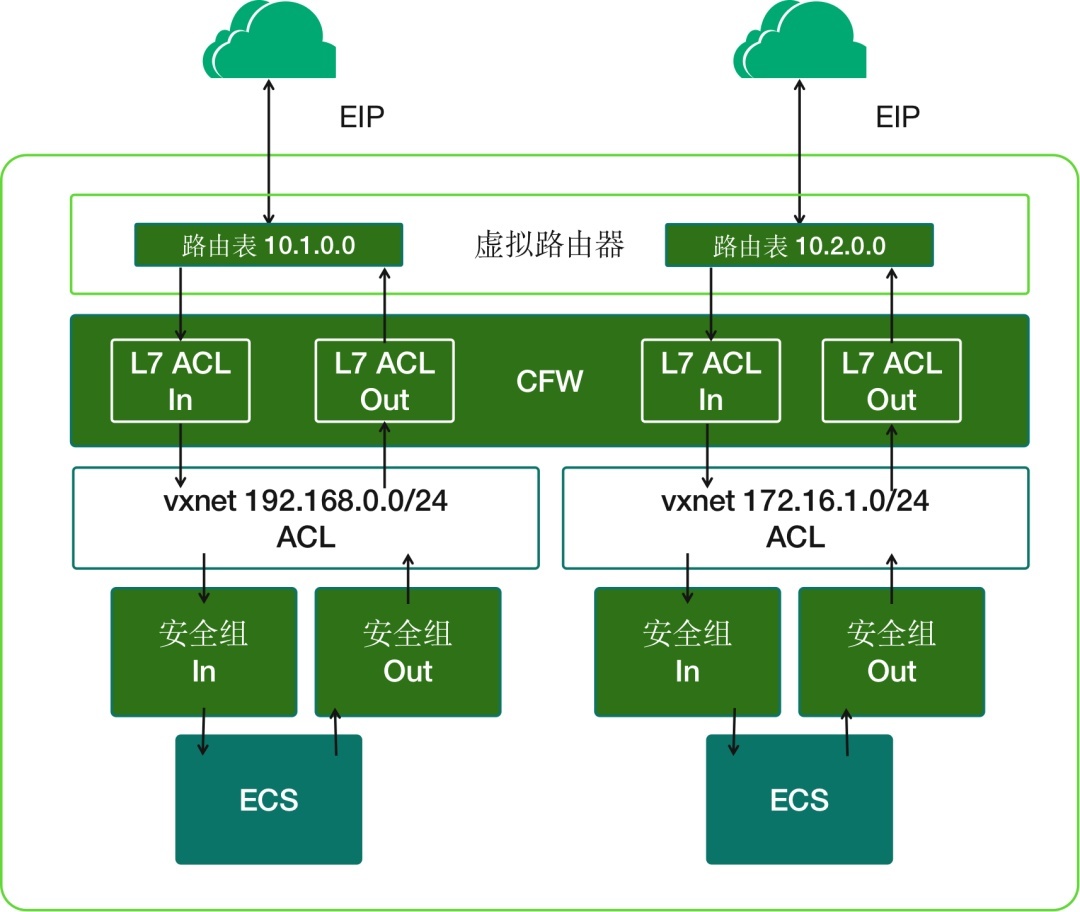

虚拟网络整体安全隔离机制

CFW 云防火墙还可以结合安全组、私有网络 ACL、以及云内虚拟路由器等功能实现多层次的网络隔离和入侵检测

当客户访问业务 的流量通过公网 IP 到达云环境,未开启防护的流量会经过虚拟路由器转发到达目标网络,而开启防护的公网IP流量则被引入至云防火墙。

云防火墙内部 分别有出口方向和入口方向 的应用层访问控制模块,对流量进行拦截。并检测 入侵流量,实时拦截疑似的攻击行为。

通过云防火墙拦截规则后,流量将通过私有网络的 ACL 规则。在这里用户可以设置不同网络之间的访问规则,仅允许必须的网络间互访。

最后, 通过用户设置的安全组规则可以细化的配置主机的访问策略。对主机的上行和下行流量分别设置不同的 IP/ 端口组。仅暴露必须的业务端口。而内部服务端口可以通过源地址规则,限定仅内网地址访问。

结合以上多个安全产品与方案,我们为用户提供了多重网络安全防护能力,构建起云原生的安全体系。

云外的攻击将先后经过,DDoS 高防的流量清洗、云防火墙的七层访问控制规则以及入侵检测、Web 应用防火墙的 Web 攻击特征检测、私有网络 ACL 访问控制规则、以及用户自定义 安全组策略等, 多道防御线,构建起层层网络安全屏障。